Author Archives: Ortaç Demirel

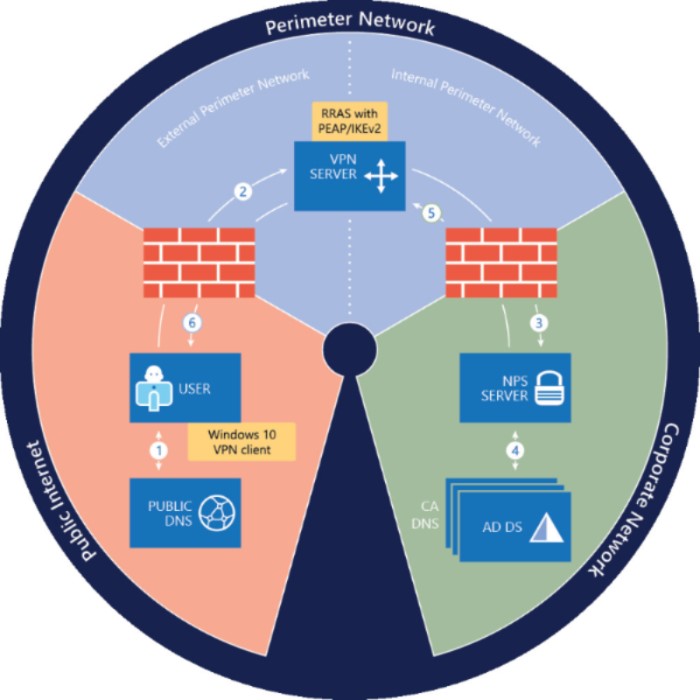

Windows 10 AlwaysOn VPN

Windows Admin Center

Yeni Windows yönetim konsolu “Admin Center”

Administrative Templates (.admx) for Windows 10 October 2018 Update (1809)

Windows 10 1809 group policy ler için ikinci sürüm ADMX ler yayınladı.

https://www.microsoft.com/en-us/download/details.aspx?id=57576&WT.mc_id=rss_alldownloads_all

Windows Server 2012 den 2012 R2 ye Yükseltme Sonunda Server Manager Ekranında Çıkan Data Retrieval Hatasının Çözümü

Windows Server 2012 işletim sisteminden 2012 R2’ye yerinde yükseltme seçeneği (DVD yi mevcut sisteme takıp “upgrade” i seçmek) ile geçiş yaptığınızda Server Manager ekranında “Data Retrieval failures occured” hatası ile karşılaşırsınız.

Bu hata yeni yüklenen DxpTaskRingtone bileşeni yüzünden olmaktadır.

Aynı zamanda olay günlüklerinde Applications and Services Logs> Microsoft>Windows>DxpTaskRingtone/Analytic bölümüne gelirseniz aşağıdaki hata ile de karşılaşırsınız.

Bu durumda yapmanız gereken Dxp Task Ringtone /Analytic registry anahtarını bulup silmektir.

Anahtarın yeri:

[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\WINEVT\Channels\Microsoft-Windows-DxpTaskRingtone/Analytic]

Silmeden önce export ile dışarı alabilirsiniz.

Domainde Oturum Açan Kullanıcı ya da Bilgisayar Hesaplarının Kaynağını Bulma

Active Directory içerisinde yer alan kullanıcı ya da bilgisayar hesaplarının hangi kaynak (bilgisayar, web uygulaması, mobile cihaz vs. ) üzerinden oturum açtıklarını kolaylıkla bulmanızı sağlayan bir program yazdım.

Kullanıcı hesabını ve kaç adet kayıt içerisinde arama yapılacağını girmeniz gerekmektedir.

Programı kullanmadan önce aşağıdaki yazıyı dikkatlice okumanızı öneririm.

Domain ortamında herhangi bir kaynak üzerinden oturum açma ve yetkilendirme işlemleri Kerberos tarafından yapılır. Domain controller makineler bu işlemleri varsayılan olarak detaylı olarak kayıt altına almaz. Bu yüzden programın sonuç döndürmesi için öncelikle “Default domain Controller Policy” üzerinden oturum açma işlemlerinin kayıt altına alınması ayarı yapılmalıdır.

Güvenlik ayarlarında yer alan “Advanced audit Policy configuration” bölümünden Aduit Policies > Logon/Logoff bölümüne geliyoruz.

“Audit Logon” politikasını “success” olarak ayarlıyoruz.

Sadece DC ler üzerinde yapılan bu değişiklik ile artık tüm Kerberos işlemleri detaylı bir şekilde kayıt altına alınacaktır. Olay günlüklerinde güvenlik bölümüne 4624 id ile kayıtlar düşmektedir.

NOT: Bu ayardan sonra çok fazla kayıt olay görüntüleyicisine yazılır. Bunun sebebi de aynı kaynak üzerinden gelen Kerberos kayıtlarının birden fazla olmasıdır. Logon ID, Logon GUID ve Source Port çok fazla olabilir. DC ler üzerinde artan olay kayıtları sizin için sıkıntı olacak ise bu ayarı yapmayınız. Bu durumda programda çalışmaz.

Kısa süre önce oturum açan hesabı bulma ile uzun süre önce oturum açan hesabı bulma arasında arama işlemi çok uzun sürebileceğinden dolayı arama yapılacak kayıt sayısını girmeniz gerekmektedir. Bu sayı en son kayıt edilen kaç adet olay günlüğüne bakılacağıdır.

İndirmek için:

Çalışması için .net 4.5.1 ve en az powershell 3.0 gereklidir.

.net 4.5.1 :

https://www.microsoft.com/tr-tr/download/confirmation.aspx?id=40779

Powershell 3.0:

https://www.microsoft.com/en-us/download/confirmation.aspx?id=34595

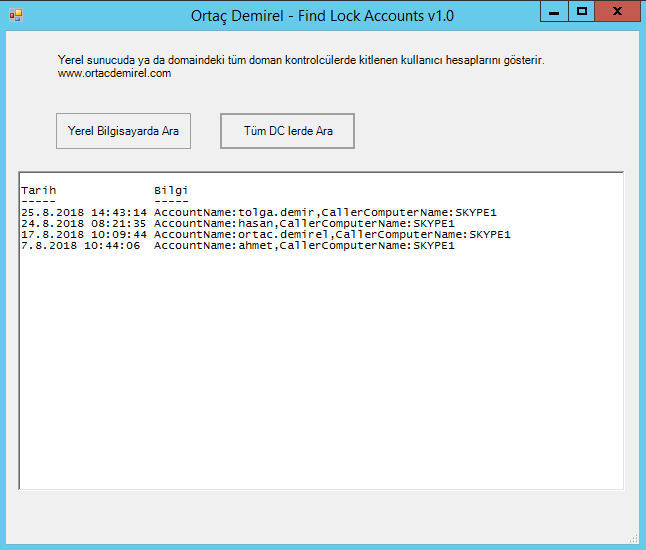

Domainde Kilitlenen Hesapları ve Kaynağını Bulma

Active Directory yapısında kilitlenen kullanıcı hesapları DC lerde ayrı ayrı kayıt altına alınmaktadır. Her DC ye ayrı ayrı bakmak ve ilgili kayıtları bulup okumak zor olabileceğinden bu işi daha pratik hale getiren bir program yazdım.

Hazırladığım bu program ile tek bir DC üzerinden tüm kilitlenen hesapları bulabilirsiniz. Ayrıca hangi kaynak üzerinden kilitlendiği de yazmaktadır.

Domain yapınızdaki herhangi bir DC üzerinden programı çalıştırmanız gerekmektedir. Çıktı da yer alan “Caller Computer Name” hangi kaynak üzerinden hesabın kitlendiğini göstermektedir.

Program kilitlenen hesapları en yakın kilitlenen hesaba göre tarih sırası ile göstermektedir.

İndirmek için:

Windows Server 2016 Ters DNS Kayıtlarında Harf Duyarlılığı

Domain ortamına dahil ettiğimiz istemciler ve sunucular bilindiği üzere bilgisayar isimlerini active directory users and computers ve dns e kayıt ettirirler.

DNS sunucularda reverse lookup zone oluşturulmuş ise eğer toplamda üç ayrı yerde kayıt gözükebilir. Users and Computers konsolu, DNS forward lookup zone ve reverse lookup zone.

Windows Server 2012/R2 ve önceki işletim sistemlerinde “WinDowsOrtac” şeklinde büyük harf ve küçük harf karışık yazılan bir bilgisayar ismi users and computers konsolunda tüm harfleri büyük olarak gözükür.

Siz her iki isimlendirmeyi de kullanarak bilgisayara erişebilirsiniz. Case sensitive yani harf duyarlılığı yoktur.

DNS forward lookup zone da ise isim harf duyarlığı vardır. Nasıl yazmış iseniz o şekilde gözükür.

Reverse lookup zone da ise kayıtlarda harf duyarlılığı yoktur.

Fakat bu yapı Windows Server 2016 ile değişti.

Artık hem forward lookup zone hem de reverse lookup zone da yer alan kayıtlarda harf duyarlılığı vardır.

Komut satırından sorgulayıp görebilirsiniz.

Ters sorgulama kullanan uygulamalarınız var ise çıkabilmektedir. Bazı uygulamalar harf duyarlı olarak çalışmaktadır.

Tüm sorgularınızı elle değiştirebilirsiniz ya da aşağıdaki linkte yer alan powershell scripti kullanabilirsiniz.

https://social.technet.microsoft.com/Forums/lync/en-US/c3ce145e-bc18-482b-b907-18da72789cd6/change-machine-names-from-lowercase-to-uppercase?forum=winserverpowershell

Exchange Server OWA Erişiminde Varsayılan Şablonu Değiştirme

Exchange Server 2013 ve 2016 son kullanıcılar oldukça zengin içerikli bir web erişimi sağlamaktadır.

Elektronik postlarına webden erişen kullanıcılar bu zengin içerik ile posta kutularını rahatlıkla yönetebilmektedir.

Exchange Serverın web erişimi varsayılan olarak siyah bir şema ile gelmektedir.

İsterlerse kullanıcılar farklı bir görünümü seçebilirler.

Exchange Server 2016 ile yaklaşık 50 adet şablon gelmektedir.

Windows Audit Event ID Listesi

Audit account logon events

| Event ID | Description |

| 4776 | The domain controller attempted to validate the credentials for an account |

| 4777 | The domain controller failed to validate the credentials for an account |

| 4768 | A Kerberos authentication ticket (TGT) was requested |

| 4769 | A Kerberos service ticket was requested |

| 4770 | A Kerberos service ticket was renewed |